Solutions de cybersécurité adaptées aux PME

Notre mission chez Cyberallié : Protéger vos actifs numériques, vos employés et vos clients par une approche combinant expertise technique, conformité et formation proactive.

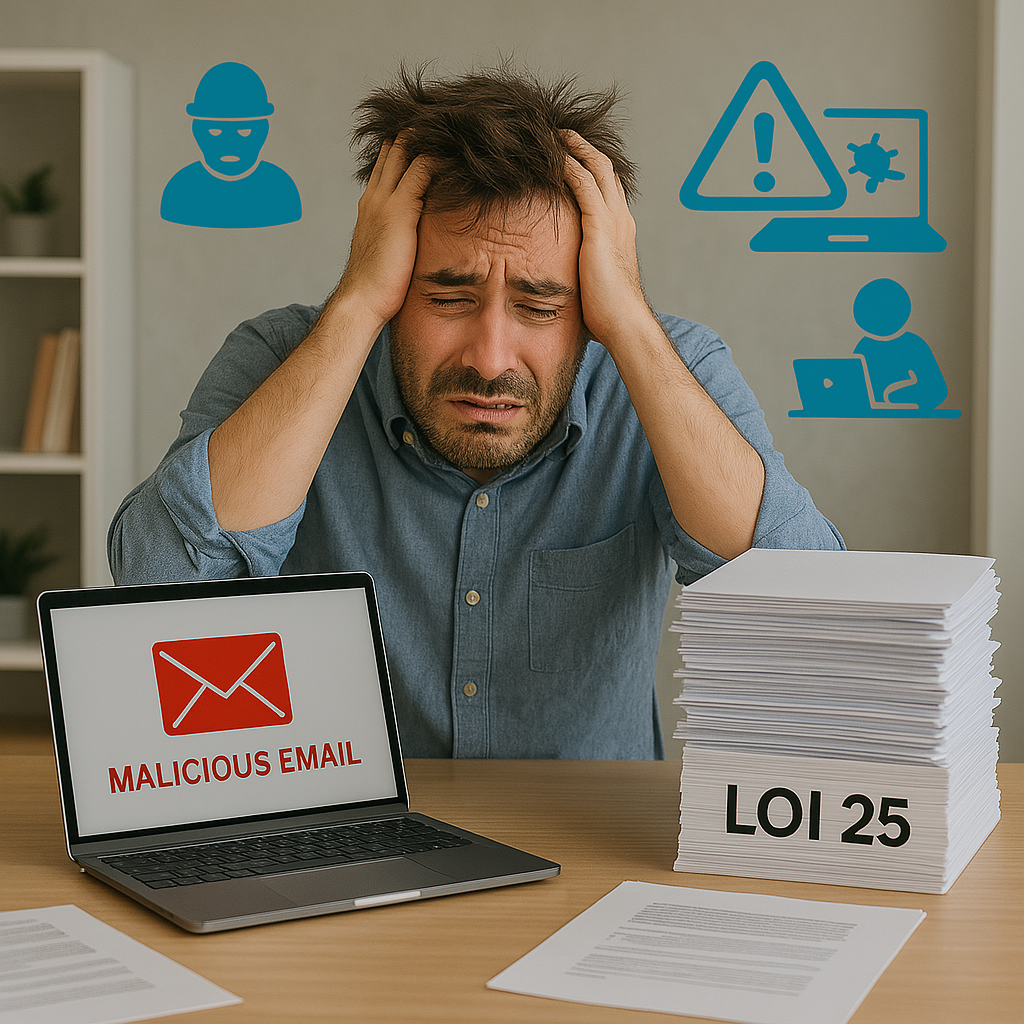

Pourquoi se protéger?

Depuis la mise en place de la loi 25 et du Tsunami d’attaques par rançongiciel et autres, les entreprises ne peuvent plus dire qu’ils ne savaient pas qu’ils devaient se protéger. Les entrepreneurs doivent prendre en charge la sécurité informatique eux-mêmes, car ils en sont responsables.

- Avez-vous comme objectif de mieux protéger les renseignements personnels de vos clients, vos employés et votre entreprise? Oui

- Vivez-vous du stress par rapport à une potentielle atteinte envers vos données et la réputation de votre entreprise? Oui

- Aimeriez-vous être certain que vous avez mis en place les meilleures pratiques en matière de protection? Oui

- Aimeriez-vous connaître et comprendre les meilleures pratiques au monde en matière de sécurité informatique afin d’être en contrôle et de prendre les meilleures décisions? Oui

- Voulez-vous avoir le maximum d’information dans les plus brefs délais ? Oui

Comment se protéger?

En prenant des mesures pour renforcer la cybersécurité de votre organisme:

Il existe des centaines de formations, de programmes, de standards, de plans et de meilleures pratiques.

Podcast Cyberallié #1 Phillip Gauthier de GMS Sécurité raconte son expérience avec la Cybersécurité

QUELQUES OPTIONS :

- Mon Coach Cybersécurité ($); Un accompagnement mensuel personnalisé. (Plus d’information)

- CyberSécure 101 ($$); un accompagnement complet personnalisé. (Plus d’information)

- Firme externe ($$$); et généralement réactive et non proactive;

- CISO (chief information security officer) ($$$$$);

Un responsable de la sécurité de l’information (CISO) est un cadre supérieur au sein d’une organisation chargé d’établir et de maintenir la vision, la stratégie et le programme de l’entreprise pour garantir que les actifs et les technologies de l’information sont correctement protégés.

Selon salaire.com, le salaire annuel médian d’un CISO à temps plein est de 230 000 dollars américains, mais ce nombre peut être encore plus élevé en fonction de facteurs tels que l’endroit où ils vivent, depuis combien de temps ils ont occupé le poste, à qui ils ont rendu compte, et combien de personnes se sont rapportés à eux.

- Ne rien améliorer = hack ($$$$$$$$).

Offre de service

Première étape : Former une personne clé de votre organisation. Cette personne sera responsable de comprendre les besoins et le langage de votre entreprise tout en veillant à mettre en place et à maintenir de bonnes pratiques de sécurité. Elle pourra également être la personne désignée pour la protection des données personnelles, comme l’exige la Loi 25.

Évaluation de la sécurité : Durant la formation, nous évaluerons ensemble l’état actuel de la sécurité de votre entreprise. Nous collaborerons avec vous et/ou votre équipe technique pour identifier les points d’amélioration.

Accompagnement personnalisé : Nous vous offrirons des options concrètes pour améliorer la sécurité de vos systèmes :

- Formation dédiée

- Accompagnement sur mesure

- Modèles de politiques et de procédures

- Collaboration avec vos fournisseurs pour sélectionner les meilleures solutions selon vos besoins et votre budget.

Ensuite, nous mettrons en place des pratiques de prévention efficaces contre la cybercriminalité. Nous vous accompagnerons également dans la rédaction de politiques et procédures durables pour protéger votre organisation à long terme.

Certification : À la fin du processus, nous vous remettrons un diplôme que vous pourrez afficher sur vos plateformes pour témoigner de votre engagement en matière de sécurité.

Solutions adaptées aux PME : “Nous savons que la cybersécurité peut être complexe et coûteuse. C’est pourquoi nous proposons des solutions accessibles et adaptées à la réalité des PME québécoises.”

Expertise certifiée : “Avec plusieurs certifications en cybersécurité et une solide expérience en conformité, nous garantissons un accompagnement conforme aux meilleures pratiques du marché.”

Approche proactive et humaine : “Contrairement à une simple firme de consultation, nous accompagnons activement votre équipe pour rendre vos processus de cybersécurité simples et efficaces.”

| Un audit de sécurité: En offrant des AUDITS qui permettront de vérifier l’efficacité des systèmes en place, d’étudier le degré de sécurité afin de bien connaître les failles. |

| Formations et Sensibilisations: Programmes de FORMATION sur mesure pour les dirigeants, afin d’augmenter la conscience et la préparation en matière de cybersécurité. |

| Protection et Mesures de Sécurité : Mise en place de barrières robustes contre les cybermenaces grâce à des technologies de pointe et des mesures de sécurité. |

| Conseils Stratégiques: Assistance experte dans le choix des technologies et la mise en œuvre de mesures de sécurité adaptées grâce à des conseils stratégiques qui ont fait leurs preuves. |

| Conformité à la Loi 25: Nous vous guidons à travers les complexités de la conformité pour garantir que votre entreprise respecte toutes les réglementations en vigueur. |

| Gouvernance et Politiques de Sécurité : Aide à l’élaboration de politiques de sécurité et à la mise en place de structures de gouvernance pour une gestion efficace des risques. |

| De la prévention: En utilisant un système de surveillance proactif qui permet de PRÉVENIR les failles de sécurité, d’appliquer des mesures de contrôle et d’améliorer la sécurité des systèmes TI en place. |

| Un plan de formation: En créant un plan de formation afin d’assurer une mise à jour constante des compétences des employés et une bonne hygiène de sécurité. |

| De la formation : En offrant de la FORMATION pour sensibiliser les employés pour qu’ils adoptent des comportements sécuritaires et ainsi faire l’utilisation judicieuse des outils technologiques à leur portée. |

| Un plan de relève : En instaurant des outils qui permettront de faciliter un PLAN DE RELÈVE si l’entreprise était victime d’un sinistre. |

Comment procéder ?

La première étape est de planifier une rencontre avec nous pour discuter de vos besoins, répondre à quelques questions et planifier les prochaines étapes.

| Jean-François LeBlanc Expert-conseils en sécurité informatique Cybersécurité | Cyberallié DONNÉES SÉCURISÉES, AFFAIRES ASSURÉES 819-955-7400 jf@cyberallie.com www.cyberallie.com |  |

| Planifiez une rencontre avec moi |

Mentor de l’année 2024 aux prix Excelor de la Chambre de commerce de Gatineau

Fier membre du BNI Les Aristôts, de l’APEO et de la Chambre de Commerce de Gatineau

Ce que nos clients disent :

⭐⭐⭐⭐⭐

« Merci de nous avoir aiguillé en cybersécurité ! »

– Thara Tremblay-Nantel

⭐⭐⭐⭐⭐

« Jean-François est un expert incontestable dans son domaine […] Je recommande vivement Cyberallié ! »

– Catherine Boivin-Girard, fondatrice d’ilovelaw

⭐⭐⭐⭐⭐

« Une entreprise de sécurité avec une infrastructure technologique sécuritaire… c’est le total ! »

– GMS Security

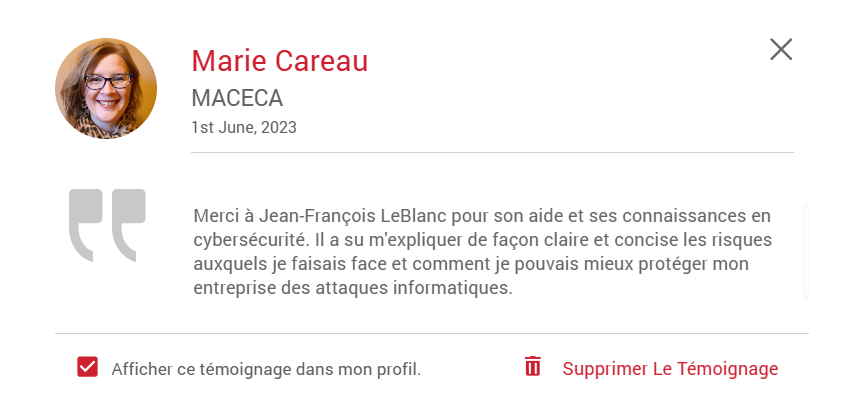

Témoignages dans les sondages de satisfaction clients et autres plateformes:

Nous avons été très satisfait de l’accompagnement. Un service professionnel qui a su répondre à nos attentes.

Je peux dire que je suis maintenant à l’affût des menaces du 21e siècle. Nous devons maintenant exécuter notre plan de protection pour assurer la pérennité.

-Alex-

Jean-François vulgarise très bien les différentes étapes de la cybersécurité. Il donne des exemples concrets et des trucs et astuces pour bien comprendre le contenu de son cours !

Une formation très enrichissante avec des sources de données et des exemples concrets.

Restez informé sur la cybersécurité et l’IA !

Chez Cyberallié, nous savons que les technologies évoluent rapidement et que les entreprises doivent s’adapter en continu. C’est pourquoi nous envoyons, quelques fois par année, une infolettre spécialement conçue pour les entrepreneurs souhaitant rester à jour sur :

- Les dernières tendances en cybersécurité et comment protéger votre entreprise.

- L’intelligence artificielle et son impact sur la productivité.

- Nos nouveaux services et outils pour optimiser votre sécurité et votre efficacité.

Si vous souhaitez recevoir nos conseils pratiques et nos mises à jour, inscrivez vous via le formulaire ci-dessous !

Suivez nous sur nos médias sociaux : LinkedIn – Facebook – Google

Vous aimez notre musique ?

Voici la version complète! 🎶🎶🎶

La sécurité n’est pas seulement un de nos produits. C’est notre fondement.