Dépersonnalisation, pseudonymisation et dé-identification : Comprendre les différences et enjeux.

Chez Cyberallié, nous croyons que c’est important de protéger les renseignements personnels, surtout dans un contexte où les cybermenaces sont en croissance constante.

L’anonymisation est le processus de modification des données de manière à ce qu’elles ne puissent pas être associées à une personne identifiable. Voici quelques méthodes couramment utilisées pour anonymiser les données dans le cadre de la conformité à la Loi 25.

Suppression des données personnelles :

La méthode la plus simple consiste à supprimer complètement toutes les informations personnelles identifiables (PII) des enregistrements. Par exemple, supprimer les noms, les adresses, les numéros de téléphone, les adresses électroniques, etc. Cependant, cette méthode peut rendre les données moins utiles à des fins d’analyse.

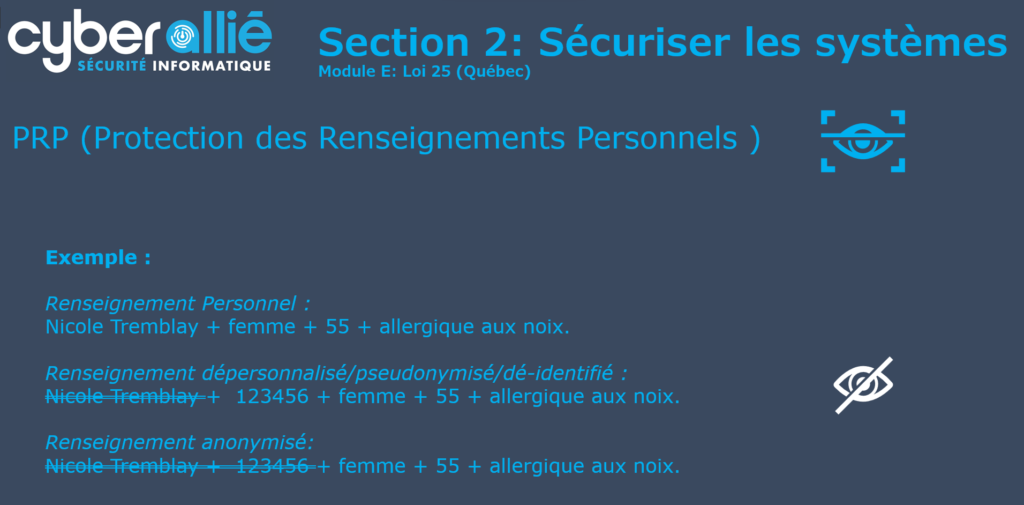

Exemple :

Renseignement Personnel :

Nicole Tremblay + femme + 55 + allergique aux noix.

Renseignement dépersonnalisé/pseudonymisé/dé-identifié :

Nicole Tremblay + 123456 + femme + 55 + allergique aux noix.

Renseignement anonymisé:

Nicole Tremblay + 123456 + femme + 55 + allergique aux noix.

Pseudonymisation :

La pseudonymisation consiste à remplacer les données personnelles par des identifiants ou des pseudonymes uniques, de sorte que les données originales ne soient plus directement liées à une personne. Cependant, il est important de conserver une correspondance entre les pseudonymes et les données originales dans un système sécurisé pour pouvoir relier les données si nécessaire.

Génération de données synthétiques :

Cette méthode consiste à créer de nouvelles données qui ressemblent aux données originales mais qui ne sont pas associées à des individus réels. Ces données synthétiques doivent être générées de manière à ne pas pouvoir être reconverties en données réelles.

Agrégation :

L’agrégation consiste à regrouper les données pour réduire le niveau de détail. Par exemple, au lieu de publier les ventes quotidiennes de chaque client, vous pourriez publier les ventes mensuelles totales par région.

Troncation :

La troncation consiste à raccourcir les données, par exemple en utilisant uniquement les trois premières lettres du nom d’un client plutôt que le nom complet.

Ajout de bruit :

Cette méthode implique l’ajout intentionnel d’erreurs ou de données aléatoires aux enregistrements. Cela peut rendre plus difficile la réidentification des individus tout en préservant la structure globale des données.

L’utilisation d’outils de chiffrement :

Le chiffrement peut être utilisé pour rendre les données illisibles sans la clé de déchiffrement appropriée. Cependant, cela peut ne pas être suffisant pour l’anonymisation complète, car la réidentification reste possible si la clé est compromise.

Combinaison de méthodes :

Souvent, une combinaison de ces méthodes est utilisée pour renforcer la protection des données tout en maintenant leur utilité pour l’analyse. Il est important de concevoir une stratégie d’anonymisation en fonction de la nature des données et des exigences de la loi spécifique à votre juridiction.

Il est crucial de noter que l’anonymisation ne garantit pas nécessairement la conformité à la loi, car la réidentification des données peut être difficile mais pas impossible. Les entreprises doivent également mettre en place des mesures de sécurité strictes pour protéger les données anonymisées et surveiller régulièrement leur efficacité pour garantir la conformité continue avec les lois sur la protection de la vie privée

Commission d’accès à l’information du Québec